Automatizar Alertas de Splunk a Tickets Únicos de Jira, Prevenir Duplicados

Los equipos de seguridad están abrumados por el procesamiento manual de alertas de Splunk, lo que lleva a tickets duplicados en Jira y una respuesta ineficiente a incidentes. Este flujo de trabajo convierte automáticamente las alertas de Splunk en tickets únicos de Jira, actualizando los existentes con nuevos comentarios para optimizar SecOps y mejorar los tiempos de respuesta.

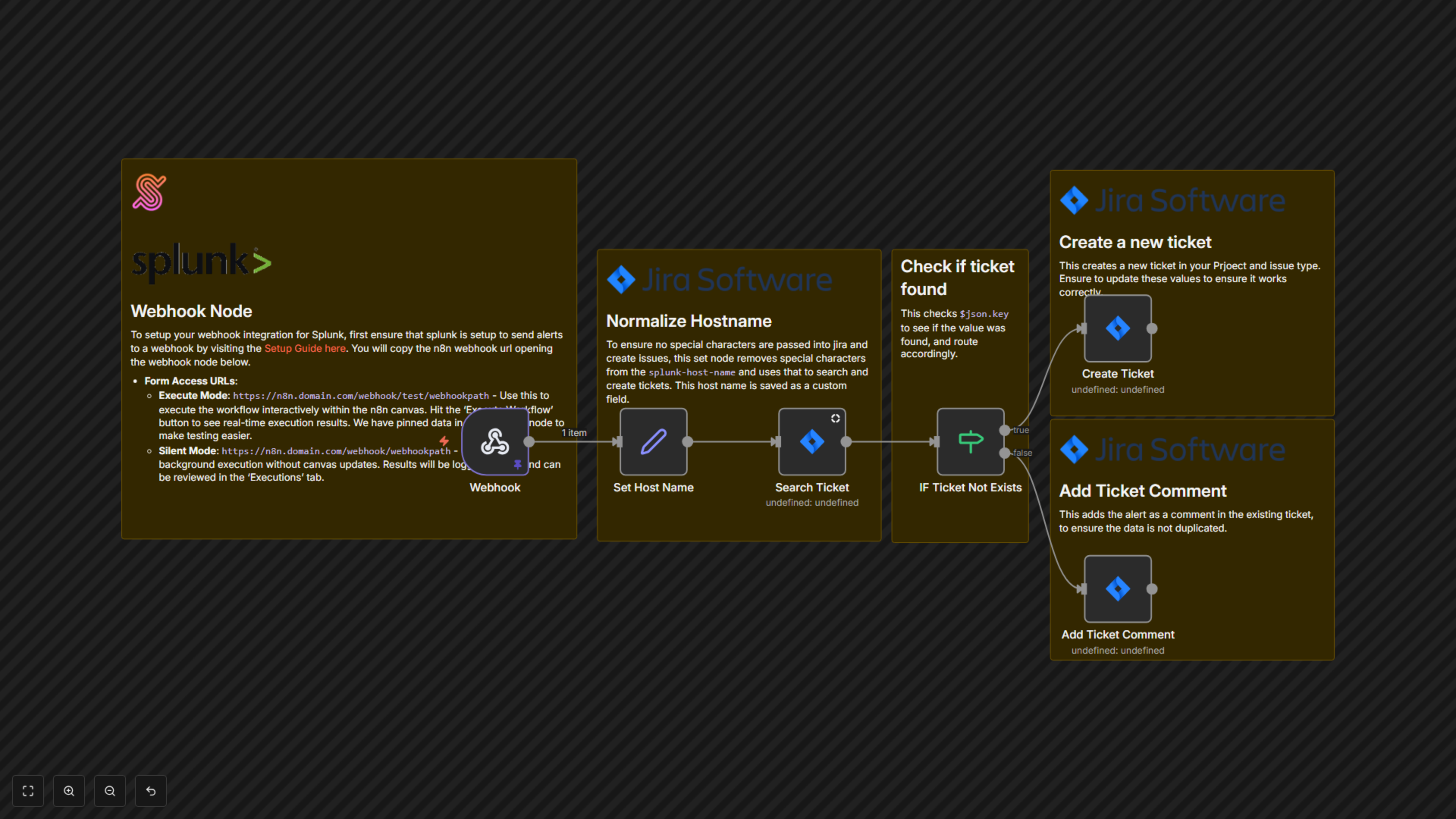

Documentation

Automatizar Alertas de Splunk a Tickets Únicos de Jira

Los equipos de seguridad a menudo enfrentan el reto de gestionar un alto volumen de alertas de Splunk, lo que puede llevar a sobrecarga manual y entradas duplicadas en sistemas de seguimiento de incidentes como Jira. Este flujo de trabajo de n8n proporciona una solución robusta al procesar automáticamente las alertas de Splunk, creando nuevos tickets de Jira para incidentes únicos y agregando nuevos detalles de alertas como comentarios a los tickets existentes.

Características Clave

- Ingesta Automatizada de Alertas: Reciba sin problemas las alertas de Splunk a través de un webhook dedicado, iniciando el procesamiento inmediato.

- Prevención de Duplicados: La normalización inteligente del hostname y la búsqueda en Jira aseguran que se creen tickets nuevos solo para incidentes realmente únicos.

- Actualizaciones Contextuales: Para incidentes existentes, las nuevas alertas de Splunk se agregan como comentarios al ticket de Jira relevante, manteniendo toda la información consolidada.

- SecOps Simplificado: Reduce significativamente el esfuerzo manual en la clasificación y gestión de alertas de seguridad, permitiendo que los equipos se enfoquen en la resolución.

- Soporte de Campos Personalizados: Completa automáticamente un campo personalizado de Jira con el hostname normalizado para facilitar el seguimiento y la búsqueda.

Cómo Funciona

El flujo de trabajo comienza con un nodo Webhook, configurado en Splunk para recibir alertas de seguridad. La carga útil de la alerta entrante es procesada luego por un nodo Set Host Name, que normaliza el hostname eliminando caracteres especiales, asegurando compatibilidad con la búsqueda y campos personalizados de Jira. A continuación, un nodo Search Ticket consulta Jira para tickets existentes asociados con el hostname normalizado. Un nodo IF Ticket Not Exists evalúa los resultados de la búsqueda: si no se encuentra un ticket coincidente, se crea un nuevo ticket de Jira con un resumen y descripción detallados, incluyendo el hostname normalizado en un campo personalizado. Si se encuentra un ticket coincidente, un nodo Add Ticket Comment actualiza el ticket existente de Jira con los detalles más recientes de la alerta, previniendo problemas duplicados y manteniendo toda la información del incidente en un solo lugar.