Automatisez les analyses Shodan, détectez les ports ouverts, améliorez la réponse de sécurité

La surveillance manuelle des ports ouverts inattendus prend du temps et expose à des vulnérabilités critiques de sécurité. Ce workflow automatise les analyses hebdomadaires Shodan pour identifier les ports ouverts nouveaux ou non approuvés, créant instantanément des alertes dans TheHive pour une réponse rapide aux incidents.

Documentation

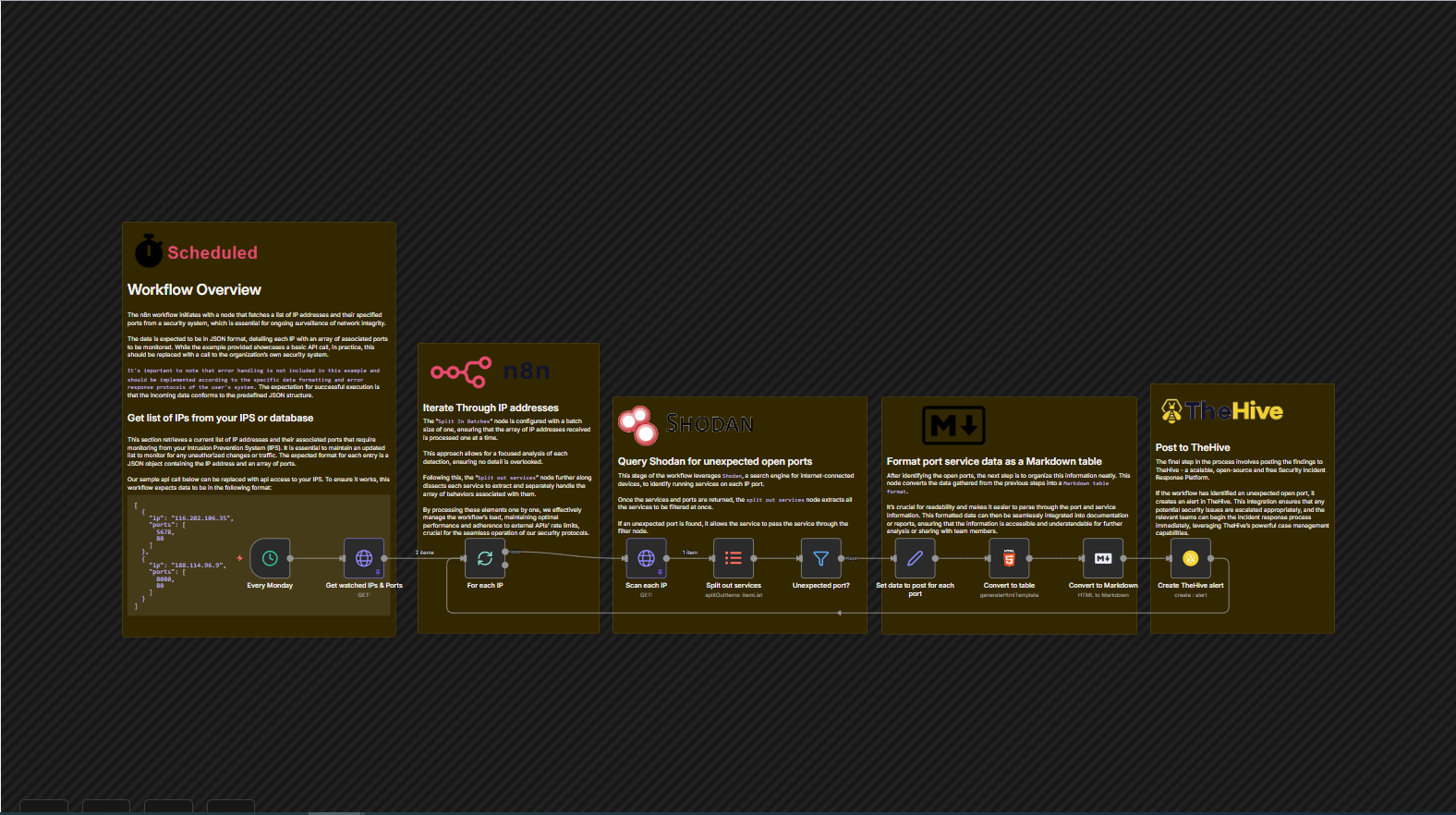

Présentation du workflow hebdomadaire d'analyse Shodan & alerte TheHive

Ce workflow n8n fournit une surveillance automatisée de la sécurité réseau en scannant régulièrement les ports ouverts inattendus sur vos IPs désignées et en escaladant les résultats vers TheHive pour une réponse immédiate aux incidents. C'est un outil essentiel pour la surveillance continue de l'intégrité réseau, conçu pour identifier et signaler proactivement les anomalies de sécurité.

Fonctionnalités clés

- Analyses hebdomadaires automatisées pour une évaluation continue de la posture de sécurité.

- Surveillance dynamique des IPs et des ports provenant de vos systèmes ou bases de données de sécurité existants.

- Utilisation de Shodan pour une détection complète des services sur les ports exposés.

- Filtrage intelligent pour identifier uniquement les ports ouverts inattendus ou non autorisés.

- Intégration transparente avec TheHive pour la création et la gestion simplifiées des incidents.

- Rapports automatisés au format tableau Markdown pour une communication claire.

Fonctionnement

Ce workflow est déclenché chaque lundi à 5h du matin pour garantir une évaluation régulière de la posture de sécurité. Il commence par récupérer une liste d'adresses IP surveillées et leurs ports ouverts attendus depuis votre système de sécurité interne ou base de données. Chaque IP est ensuite traitée individuellement à l'aide du nœud « Split In Batches », garantissant une analyse ciblée et le respect des limites de taux d'API. Pour chaque IP, le workflow interroge Shodan pour découvrir tous les ports et services actuellement ouverts. Les résultats sont méticuleusement comparés à vos ports connus et approuvés via le filtre « Unexpected port? ». Si un port inattendu est détecté, les données de service pertinentes (y compris IP, noms d'hôtes, port, description et données brutes) sont extraites, définies puis formatées dans un tableau Markdown clair. Enfin, une alerte détaillant le port ouvert inattendu est automatiquement créée dans TheHive, assurant que votre équipe de sécurité est rapidement informée pour enquêter et répondre.

Format des données pour les IPs et ports surveillés

Le nœud « Get watched IPs & Ports » attend des données entrantes dans un format JSON spécifique, détaillant chaque IP avec un tableau des ports associés à surveiller. Un exemple est fourni ci-dessous :